更新日志

2020年10月31日 完成主体结构施工

工作原理

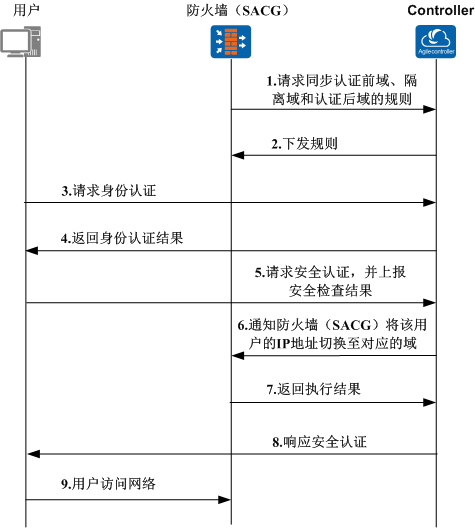

是一种(华为私有)的准入控制技术,使用防火墙作为接入设备,对用户接入网络进行身份认证和安全检查。适合中大型网络,环境复杂,配置复杂,对网络安全要求适中的场景。

SACG本质上是通过防火墙上的ACL来起到控制作用的。在工作时防火墙和AC控制器(TSM服务器)联动,AC控制器(TSM服务器)上配置域资源等。

域

- 前域:通常为AC,是设备在完成认证前可访问的区域,通常放行DNS、DHCP等服务,对终端设备和用户进行认证授权、策略管理、补丁下发等。SACG中大部分都部署在这个区域中

- 隔离域:通常指向补丁服务器。当终端设备未通过授权时访问的区域。通常通过在此区域部署病毒服务器、补丁服务器帮助用户、终端设备消除安全隐患。

- 后域:通常是业务系统。AC将角色资源统一下发到防火墙上,后续用户进行认证时,AC根据用户绑定的角色资源(ACL)下发到FW上,FW根据ACL控制用户。

部署形式

| 硬件sacg | 1.支持旁路 2.支持逃生通道(小于设定的联动服务器个数,就不认证) 3.不改变网络拓扑 4.部署简单,维护成本低 5.支持终端安全检测(可与不同厂商设备对接) | 1.控制点高,控制能力弱 2.不支持哑终端 |

| 软件sacg | 1.纯软件控制,易于部署 | 1.依赖与Windows,只能提供Windows解决方案 2.稳定性和兼容性不可控 |

部署模式

| 项目 | 旁挂模式 | 直挂模式 |

| 接口 | SACG通过两个三层接口与交换机相连,交换机的两个接口需要划入不同的VLAN,使用VLANIF与SACG通信 | 可以使用三个二层接口与各区域相连 这种情况下相当于在网络中串接一个交换机。此时各个二层接口应该属于同一VLAN,所以不能位于同一接口卡,否则不能触发TSM功能检查。 可以使用三个三层接口与各个区域相连 这种情况下相当于在网络中串接一个路由器。三个接口必须属于不同网段。所以这些接口既可以属于同一个接口卡,也可以属于不同的接口卡 |

| 安全区域 | SACG通过交换机与终端设备相连的接口划入Untrust区域,与业务系统相连的接口划入Trust区域 | SACG与终端设备相连的接口划入Untrust区域,与业务系统相连的接口划入Trust区域,与TSM服务器相连的接口划入DMZ区域。 |

| 重定向与路由配置 | 需要在与SACG相连的交换机或路由器上配置端口重定向,将从终端设备收到的流量全部转发到SACG上。引流 需要在SACG上配置一条指向交换机或路由器的缺省路由,以便将检测完成的流量回注到交换机或路由器上,使其可以被转发到业务系统中。 | 需要在SACG上配置路由协议,保证内网网络的连通。 如果由于SACG的部署,导致原有网络的IP地址分配和路由发生变化,需要在与SACG相连的路由器上修改相应的路由表项,以保证内网网络的连通 |

| 其它安全功能的使用 | 由于旁挂模式中,只有一个方向的流量会经过SACG,所以需要关闭SACG的状态检测功能。NGFW上基于状态检测实现的功能在旁挂模式中均不可用。 | 直挂模式中,NGFW的大部分安全功能均可正常使用,但是由于直挂模式下两个方向的流量都需要经过设备的检测,流量负载较大,所以开启其它安全功能时要考虑设备的性能承受情况。 |

- FW向AC请求同步域规则,将规则转换为ACL。管理员配置完交换机、防火墙接口、安全策略后,防火墙定制(10mins/次)

支持:

- 支持身份认证和安全检查,可以根据安全检查结果规划隔离域和认证后域。

- 安全性相对于802.1X低,只能用于有线接入,一般用于大中型企业。

- 支持逃生通道,支持客户端类型有Web、AnyOffice、Web Agent。

- 通常要求部署NAC客户端

不支持:

- SACG不支持对哑铃终端实施控制,该方案不适用于终端区域使用IP Phone的场景。(只支持AnyOffice,web认证)

- 如果网络中实施了IP电话,则需要把SACG部署在数据中心前,避免因为SACG隔离了IP Phone的流量。

- SACG设备不支持MPLS VPN网络。

- SACG设备不支持侧挂在PE/P节点

逃生通道:

开启时对用户放开所有权限,服务器状态检测和第三方服务器状态检查的结果都会影响逃生通道是否开启

- 通过服务器状态检测功能检测当前设备连接上的TSM服务器数量,并与最小活跃服务器个数比较,如小于,则开启

- 第三方服务器健康检查检测到健康检查状态为DOWN时,设备就会开启逃生通道

两个检查只要有一个异常,逃生通道就会开启

配置方法

right-manager status-detect enable

Right-manager server-group active-minimun [server-number]配置TSM服务器最小数量,默认为1

第三方服务器认证检查:healthcheck [healthcheck-name]

启用逃生通道后中单设备与认证前域和终端设备与认证后域两个域间都应用ACL3099

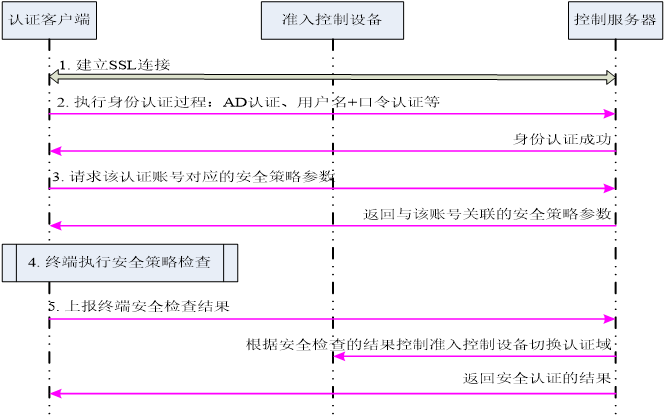

硬件SACG时,如果做了安全检查,交互流程如下: