SSLVPN:是安全套接层协议,为基于TCP的应用层协议提供安全连接,端口443。保护传输数据和识别通信机器

握手协议:用于实际传输数据之前,通信双方进行身份认证、协议加密算法、交换加密秘钥等。

记录协议:建立在可靠的传输协议(TCP/443)之上,负责把上层的数据分块进行压缩,并在尾部加HMAC(HASH校验值),最后使用握手协议协商好的密钥对数据进行加密

Client Hello:客户端向服务器发送:

1.支持的协议版本,如TLS1.0

2.客户端生成的随机数(稍后用于生成“会话秘钥”)

3.会话ID,服务端检测到传来的session ID是空或检查Session列表没有发现传来的session ID就会建立一个可以防重放攻击

4.支持的加密套件(包括数据加密算法等,按照客户端优先原则排序)

5.支持的压缩方法(0为空)

Server Hello:服务器向客户端发送: 1.确认使用的协议版本

2.一个服务器生成的随机数

3.会话ID

4.确认加密套件

5.服务器从客户建议的压缩方式中挑选一个压缩算法

6.服务器证书,装有服务器公钥

客户端:验证服务器证书,如果证书不可信,警告提示访问者。

如证书无误,客户端就会从证书中取出服务器的公钥,然后向服务器发送:

- 一个随机数pre-maskter-key,用于服务器公钥加密,稍后用于“会话密钥”

- 密码改变通知,表示随后的信息都将用双方协定的加密方法和密钥方法

- 客户端握手结束通知

服务器最后回应:服务器收到随机数pre-master-key后,计算本次会话所用的“会话密钥”,随后发送

- 密码改变通知

- 服务器握手结束通知

| 全路由模式 | 客户端和防火墙建立连接,只能访问对端局域网 |

| 分离模式 | 只能访问本地局域网和对端局域网 |

| 手动模式 | Internet、本地局域网和总部内网,配什么就能访问什么 |

![SSLVPN 是 VPN 设 备 厂 商 创 造 的 名 词 , 指 的 是 远 程 接 入 用 户 利 用 标 准 WEB 氵 刘 览 器 内 嵌 的 SSL 封 包 处 理 功 能 , 连

接 企 业 内 部 的 SSLVPN 服 务 器 , 然 后 SSLVPN 服 务 器 可 以 将 报 文 转 发 给 特 定 的 内 部 服 务 器 , 从 而 使 用 户 通 过

验 证 后 , 可 访 问 内 网 特 定 服 务 器 资 源

SSL. 安 全 套 接 R(security socket layer)

TC P / 443

] 、 所 有 要 传 输 的 数 据 都 是 加 密 的 , 无 法 窃 听

2 、 校 验 机 制 , 信 息 篡 改 双 方 立 刻 发 现

3 、 配 备 身 份 证 书 , 防 止 身 份 被 冒 充

握 手 协 议

告 警 协 议

密 码 变 化 协 议

记 录 协 议

A

B

ClientHello( 版 本 随 机 数 1 矣 崮 D 秘 钥 套 件 珏 缩 算 法 套 件 )

ServerHello(G 认 、 随 机 数 2 )

[ 证 书 话 恢 复 阶 段 不 发 送

[Server Kel RSA 不 发送 DHE

[ 证 书 清 求 ]

Serve 。 d 。 ne ( 表 示 服 务 器 发 送 完 成 等 客 户 湖

@ [ 证 书 ]

ClientKe 用 B 公 钥 加

如@实 证 书

证 书 校 验 证 书 签 名 所 有 内 容 的 HASH ( A 私 钥 加 )

码 变 化 协 议

丶

丶

随 机 数 3 : pre-master-key

A 也 根据 三 个 随 机 数生 成 main-master-key

秘 钥 套 件 < 加 法 、 完 整 性 校 验 法 计 秘 钥 法 ( DH \ RSA ) >

版 本 : ÄLTLS 1 . 0

矣 崮 D : 防 重 放 攻 击

压 缩 法 : 0 位 空

A 验 证 B 证 书

证 证 书 签 名 )

获 取 CA 证 书

根 据 CA 证 书 公 钥 解 签 名

得 到 HAS* 比 üHASH 一 样 则 B 合 法

B 得 到 Pre-master-key

根 据 随 机 数 1 、 2 和 pre

tGRSAä 法 等 法 出 main-master-key

FINISH(I 、 数 据 传 涕 完 成 2 、 新 的 秘 钥 加 B 能 解 则 证 明 数 据 没 被 算 )

码 变 化 涌 知

FINISH](https://www.xuemian168.com/wp-content/uploads/2020/09/image-5-1024x869.png)

Web代理实现方法:

- Web改写:第一层含义是加密(远程用户在点击虚拟网关资源列表连接时,虚拟网关将用户要访问的真实URL进行加密)。从而隐藏内部WEB资源真实URL。

- Web Link:不会进行加密和适配。

Web Link少了加密和适配缓解,效率更高,但是安全性稍低。

Web Link只适合在用户使用Windows操作系统+IE浏览器的终端上使用

文件共享:

![远 程 用 户

》 1 发 起 访 问 文 件 的 HTTPS格式谲求 《

: 2 . 将 HTTPS格式的诺求报

《 文 转 换 为 SMB 格 式 的 报 文 ,

: 并 转 发 给 文 件 服 务 器

《 3 . 发 法 SMB 格 式 的 应 答 报 文 ]

《 GFW

》 生 将 SM 巳 格 式 的 应 答 报 文 转 换 为

HTTPStE式 , 并 转 发 给 用 户](https://www.xuemian168.com/wp-content/uploads/2020/09/image-6.png)

端口转发:需要在客户端上运行一个ActiveX空间作为端口转发器,用于侦听指定端口上的连接

网络扩展:

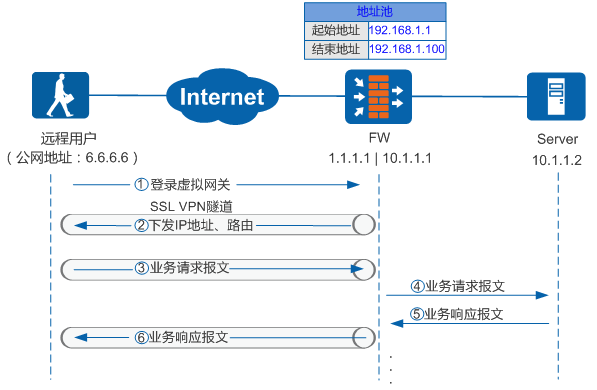

- 远程用户通过WEB浏览器登录虚拟网关

- 成功登陆后启动网络扩展功能。触发以下几个动作

- 远程用户与虚拟网关之间建立一条SSL VPN隧道

- 远程用户本地PC会自动生成一个虚拟网卡。从地址池中随机选择一个IP地址,用于与内网通信

- 虚拟网关向用户下发到达企业内网Server的路由信息。

- 远程用户向企业内网Serer发送业务请求报文,改报文通过SSLVPN隧道到达虚拟网关

- 虚拟网关收到报文后进行解封装,随后发送给内网Server。服务器进行响应,并进入SSLVPN隧道

- 可靠性传输模式(传输协议采用TCP)

- 快速 传输模式(传输协议采用UDP)

| 自签名证书 | 又称为根证书,是自己颁发给自己的 |

| CA证书 | CA自身的证书,如果PKI体系中没有多层CA,CA证书就是自签名证书 |

| 本地证书 | CA颁发给申请者的证书 |

| 设备本地证书 | CA证书给自己颁发的证书 |

| PKCS#12 | 以二进制保存证书,可以包含私钥,也可以不包含。常用后缀.P12 & .PFX |

| DER | 以二进制保存证书,不包含私钥。常用后缀.DER & .CER & .CRT |

| PEM | 以ASCII码格式保存,可包含私钥,可不包含。.PEM & .CER & .CRT |

SSL补充

| 数字证书 | DV SSL | OV SSL | EV SSL |

| 面向群体 | 个人 | 组织企业 | 大型企业、金融机构 |

| 工信等级 | 一般 | 高 | 极高 |

| 认证强度 | 网站真实性 | 组织及企业真实性 | 严格认证 |

| 安全性 | 一般 | 中 | 高 |

自我思考

很好很棒,我看不懂